Projeto universitário catalogou 1.100 ataques de ransomware em infraestrutura crítica

A SecurityWeek escreveu pela primeira vez sobre o projeto em setembro de 2020, quando o banco de dados incluía cerca de 680 registros.

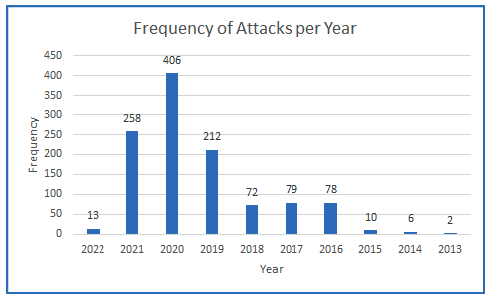

A versão mais recente do banco de dados de ataques de ransomware de infraestrutura crítica (CIRWA) cataloga 1.137 incidentes relatados entre novembro de 2013 e 31 de janeiro de 2022.

O banco de dados, disponível gratuitamente sob solicitação como um arquivo do Microsoft Excel, armazena informações sobre incidentes relatados pela mídia e empresas de segurança cibernética.

Os registros incluem o nome da organização visada, ano do ataque, localização da organização visada, setor visado, duração do ataque, nome da família do ransomware, valor do resgate, se o valor foi pago e o método de pagamento, o valor real que foi pago, a fonte da informação, incidentes relacionados e o ID da técnica MITRE ATT&CK.

O projeto é liderado por Aunshul Rege, professor associado e diretor do CARE Lab da Temple University, e a principal colaboradora é Rachel Bleiman, estudante de doutorado no programa de Justiça Criminal da universidade.

O banco de dados inclui 212 registros para 2019, 406 registros para 2020 e 258 para 2021. Embora o número de incidentes relatados em 2021 seja significativamente menor do que em 2020, isso não significa necessariamente que houve menos ataques.

Uma explicação possível é que muitas vítimas foram agrupadas em vez de serem denunciadas individualmente. Por exemplo, o mesmo provedor de serviços terceirizado pode ter sido o ponto de entrada para os invasores, como no caso do incidente da Kaseya, em que o ransomware foi entregue a muitas organizações, mas apenas os nomes de algumas são conhecidos publicamente.

“Outra possibilidade é que a atenção foi mais focada em alguns ataques (Colonial e JBS) e, portanto, pode ter havido menos foco/relatório em outros incidentes”, disse Rege à SecurityWeek .

Observando as tendências dos últimos anos, os dados mostram que as demandas de resgate aumentaram consideravelmente em 2020 e 2021 em comparação com 2018 e 2019. A demanda de resgate mais frequente em 2018/2019 foi inferior a US$ 5.000, enquanto a mais frequente em 2020/2021 ultrapassou US$ 5 milhões.

Valores de resgate exigidos

- 2020-2021: O mais frequente foi de mais de US$ 5 milhões (37). US$ 1 milhão ou menos (25) e US$ 5 milhões ou menos (15) foram os próximos mais frequentes. Nenhum caso em que o resgate foi de US$ 1.000 ou menos

- 2018-2019: O mais frequente foi de US$ 5.000 ou menos (28). Mais de US $ 5 milhões tiveram apenas 5 casos.

Setor de infraestrutura crítica visado

Os três principais setores visados foram saúde, governo e educação, mas o número de incidentes relatados flutuou.

- 2020-2021: O mais visado foi a saúde (133), depois o governo (113), depois a educação (87)

- 2018-2019: O mais visado foi o governo (99), depois a educação (53) e a saúde (48).

Rege disse à SecurityWeek que o conjunto de dados CIRWA foi solicitado 925 vezes por vários indivíduos e organizações em todo o mundo. Representantes da indústria responderam por cerca de 29% dos pedidos, seguidos por estudantes (16%), educadores (11%) e governo (10%).

Embora o conjunto de dados pareça ter sido útil para muitos, a comunidade sugeriu adicionar vários outros tipos de dados, incluindo ponto de entrada do ataque, agente da ameaça, impacto do ataque (além da perda financeira devido ao pagamento do resgate), análise técnica , representações gráficas dos dados e distinção entre os aspectos de TI e OT de um ataque.

“Esperamos que outros membros da comunidade possam escolher esses itens da lista de desejos e desenvolver trajetórias de pesquisa novas e inovadoras”, disse Rege. “O conjunto de dados CIRWA é uma entidade dinâmica e o envolvimento contínuo com estudantes, educadores, governo e indústria o ajudará a desenvolver, crescer e atender às necessidades da comunidade.”

Fonte: SecurityWeek.com