Nova ação para desorganizar a maior rede criminosa online do mundo

Hoje, a Microsoft e parceiros em 35 países tomaram medidas jurídicas e técnicas coordenadas para interromper um dos botnets mais prolíficos do mundo , chamado Necurs, que infectou mais de nove milhões de computadores globalmente.

Essa interrupção é o resultado de oito anos de rastreamento e planejamento e ajudará a garantir que os criminosos por trás dessa rede não sejam mais capazes de usar os elementos-chave de sua infraestrutura para executar ataques cibernéticos.

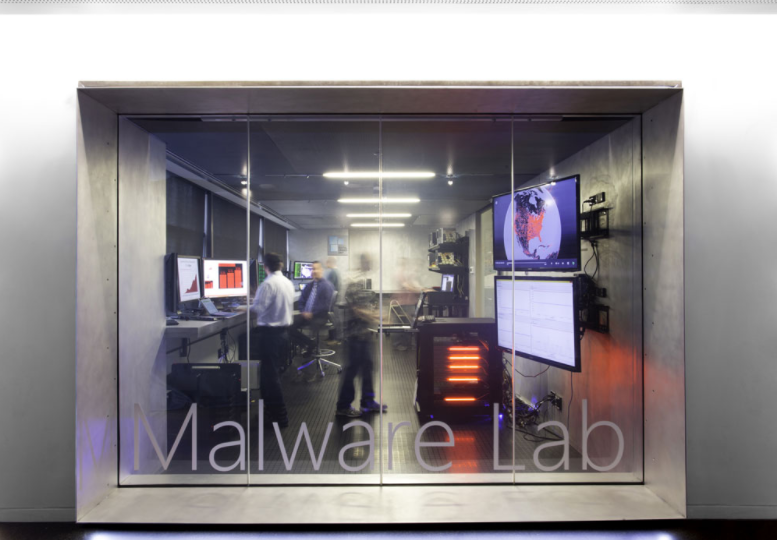

Um botnet é uma rede de computadores que um cibercriminoso infectou com software malicioso ou malware. Uma vez infectados, os criminosos podem controlar esses computadores remotamente e usá-los para cometer crimes. A Unidade de Crimes Digitais da Microsoft, o BitSight e outros membros da comunidade de segurança observaram o botnet Necurs pela primeira vez em 2012 e o viram distribuir várias formas de malware, incluindo o cavalo de Troia GameOver Zeus bancário .

O botnet Necurs é uma das maiores redes no ecossistema de ameaças de e-mail de spam, com vítimas em quase todos os países do mundo. Durante um período de 58 dias em nossa investigação, por exemplo, observamos que um computador infectado pelo Necurs enviou um total de 3,8 milhões de e-mails de spam para mais de 40,6 milhões de vítimas em potencial.

Acredita-se que o Necurs seja operado por criminosos sediados na Rússia e também tem sido usado para uma ampla gama de crimes, incluindo esquemas fraudulentos de ações, e-mail de spam farmacêutico falso e golpes de “namoro na Rússia”. Ele também tem sido usado para atacar outros computadores na Internet, roubar credenciais de contas online e roubar informações pessoais e dados confidenciais de pessoas. Curiosamente, parece que os criminosos por trás do Necurs vendem ou alugam o acesso aos dispositivos de computador infectados para outros cibercriminosos como parte de um serviço de botnet de aluguel. O Necurs também é conhecido por distribuir malware e ransomware com alvos financeiros, criptomineração e até mesmo ter um recurso DDoS (negação de serviço distribuída) que ainda não foi ativado, mas pode ser a qualquer momento.

Na quinta-feira, 5 de março, o Tribunal Distrital dos Estados Unidos para o Distrito Leste de Nova York emitiu uma ordem permitindo que a Microsoft assumisse o controle da infraestrutura baseada nos Estados Unidos que a Necurs usa para distribuir malware e infectar os computadores das vítimas. Com essa ação legal e por meio de um esforço colaborativo envolvendo parcerias público-privadas em todo o mundo, a Microsoft está liderando atividades que evitarão que os criminosos por trás do Necurs registrem novos domínios para executar ataques no futuro.

Isso foi feito analisando uma técnica usada pelo Necurs para gerar sistematicamente novos domínios por meio de um algoritmo. Fomos então capazes de prever com precisão mais de seis milhões de domínios exclusivos que seriam criados nos próximos 25 meses. A Microsoft relatou esses domínios aos seus respectivos registros em países ao redor do mundo para que os sites possam ser bloqueados e, assim, impedidos de se tornarem parte da infraestrutura do Necurs. Ao assumir o controle de sites existentes e inibir a capacidade de registrar novos, interrompemos significativamente o botnet.

A Microsoft também está dando um passo adicional de parceria com Provedores de Serviços de Internet (ISPs) e outros ao redor do mundo para livrar os computadores de seus clientes de malware associado ao botnet Necurs. Esse esforço de remediação é global em escala e envolve a colaboração com parceiros da indústria, governo e aplicação da lei por meio do Microsoft Cyber Threat Intelligence Program (CTIP). Por meio do CTIP, a Microsoft fornece policiais, equipes governamentais de resposta a emergências de computadores (CERTs), ISPs e agências governamentais responsáveis pela aplicação de leis cibernéticas e proteção de infraestrutura crítica com melhores informações sobre infraestrutura cibernética criminal localizada em sua jurisdição, bem como um visão de computadores comprometidos e vítimas impactadas por tal infraestrutura criminosa.

Para essa interrupção, estamos trabalhando com ISPs, registros de domínio, CERTs governamentais e autoridades policiais no México, Colômbia, Taiwan, Índia, Japão, França, Espanha, Polônia e Romênia, entre outros. Cada um de nós tem um papel fundamental a desempenhar na proteção dos clientes e na manutenção da segurança da Internet.

Para ter certeza de que seu computador está livre de malware, visite support.microsoft.com/botnets.