Criptojacking baseado em navegador apresenta pico de atividade no segundo trimestre de 2020

A mineração de criptomoedas baseada em navegador, também conhecida como cryptojacking , teve um retorno surpreendente no início deste ano, no mês de junho.

No entanto, não há nada com que se preocupar. O criptojacking baseado em navegador não está voltando.

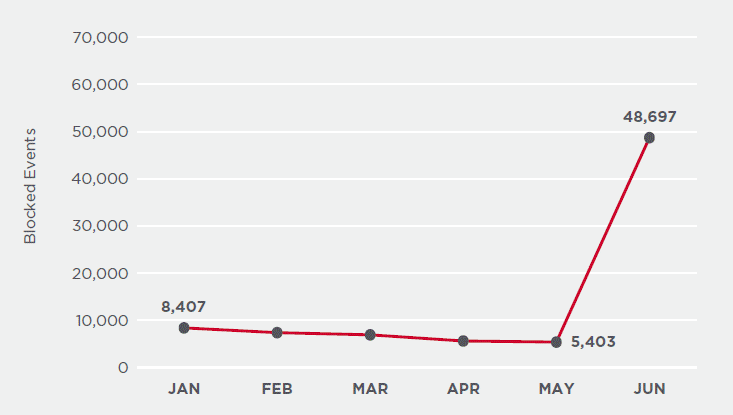

Em seu relatório de tendências do cenário de ameaças para o segundo trimestre de 2020, o fornecedor de segurança cibernética dos EUA Symantec disse que o cryptojacking viu um aumento de 163% nas detecções, em comparação com os trimestres anteriores.

O pico de atividade é extremamente incomum para essa ameaça em particular, considerada por todos os especialistas em segurança como morta há muito tempo.

Uma breve história de criptojacking baseado em navegador

Os dias de glória da mineração de criptomoedas com base no navegador (cryptojacking) duraram de setembro de 2017 a março de 2019, período durante o qual o cryptojacking com base no navegador se tornou uma das formas mais comuns de ataques cibernéticos.

O aumento dessa tendência de malware em particular coincidiu com o lançamento e encerramento do Coinhive, um serviço da web com sede na Alemanha que permitia aos usuários minerar a criptomoeda Monero dentro de seu próprio site apenas adicionando uma pequena biblioteca JavaScript (coinhive.js) aos seus sites. Código fonte.

Embora o serviço tenha sido lançado como um esquema de monetização de site alternativo aos anúncios online clássicos, o serviço se tornou muito popular entre os grupos do cibercrime.

Os cibercriminosos costumam invadir sites em todo o mundo e carregar secretamente a biblioteca do Coinhive nos sites, mas configurados para minerar o Monero para os grupos criminosos.

No entanto, em março de 2019, do nada, as operadoras Coinhive anunciaram que estavam fechando , citando vários motivos, incluindo a crescente dificuldade e eficiência na mineração do Monero dentro de navegadores da web.

Além disso, a essa altura, os fabricantes de navegadores também se cansaram de grupos mal-intencionados tornando sites mais lentos e começaram a implantar recursos de segurança para detectar e bloquear operações de roubo de criptografia.

Além disso, as equipes acadêmicas também começaram a examinar a eficiência do esquema. Por exemplo, um artigo acadêmico publicado em agosto de 2019 descobriu que o cryptojacking era incrivelmente ineficiente para gerar receita, apesar de sua popularidade entre os grupos do cibercrime, com apenas três anúncios online clássicos gerando 5,5 vezes mais receita do que um script de criptojacking baseado na web .

Essas foram as razões pelas quais, após o fechamento do Coinhive na primavera de 2019, as detecções de ataques de criptojacking caíram de um penhasco e se estabilizaram em níveis quase inexistentes, à medida que a maioria das gangues do crime cibernético passou para outras táticas.

Suspeita de botnet de sequestro de roteador

Antes do relatório de hoje, a Symantec disse que as detecções de cryptojacking estavam nos mesmos níveis baixos de detecção por meses.

Embora a empresa não tenha sido contatada para comentar a origem do pico de junho, uma fonte da indústria de antivírus disse à ZDNet hoje que o aumento repentino nas detecções de cryptojacking foi provavelmente causado por um botnet de roteador.

A fonte, que não quis ser identificada pelo nome para este relatório, disse que tais incidentes já aconteceram antes, e geralmente na América Latina.

Os grupos de malware freqüentemente invadem roteadores domésticos e alteram as configurações de DNS para sequestrar o tráfego legítimo da web, usar os roteadores invadidos como proxies ou abusar deles para lançar ataques DDoS.

Em alguns casos raros, alguns grupos também experimentarão outras formas de monetizar seus botnets de roteador, como a implantação de scripts de cryptojacking, geralmente versões modificadas da antiga biblioteca coinhive.js, atualizadas para funcionar sem o agora extinto serviço Coinhive.

No entanto, apesar do aumento repentino nas detecções de cryptojacking baseadas em navegador em junho, um retorno completo não é esperado . A maioria dos grupos de cibercrime que experimentaram operações de criptojacking no passado geralmente desistiam semanas depois, já que também descobriram que a mineração de criptomoedas baseada em navegador era uma perda de tempo e muito barulhenta, atraindo mais atenção para suas respectivas operações do que para os lucros.

Fonte: https://www.zdnet.com/article/browser-based-cryptojacking-sees-sudden-spike-in-activity-in-q2-2020